Кібер-OSINT (Open Source Intelligence у кіберпросторі) — це спеціалізована галузь OSINT, яка зосереджена на зборі та аналізі даних із відкритих джерел для дослідження мережевої інфраструктури, виявлення кіберзагроз і розслідування кібератак. Аналіз IP-адрес, WHOIS-записів, DNS-даних і цифрових слідів дозволяє кіберфахівцям, аналітикам і правоохоронним органам ідентифікувати зловмисників, сервери, що використовуються для атак, і вразливості в системах. У цій статті ми розглянемо, як працює Кібер-OSINT, які методи та інструменти застосовуються, приклади їх використання та етичні аспекти.

Чому Кібер-OSINT важливий?

Кібер-OSINT відіграє ключову роль у кібербезпеці, дозволяючи отримувати цінну інформацію без прямого доступу до закритих систем. У 2025 році, коли кібератаки, такі як фішинг, DDoS і програми-вимагачі, стають дедалі складнішими, методи Кібер-OSINT допомагають виявляти інфраструктуру зловмисників, аналізувати їхні методи та запобігати загрозам. Відкриті джерела, такі як WHOIS, DNS-записи, вебсайти та соціальні мережі, надають величезний обсяг даних для розслідувань.

Аналіз цифрових слідів у кіберпросторі за допомогою методів OSINT.

Що можна виявити за допомогою Кібер-OSINT?

Кібер-OSINT охоплює широкий спектр даних, які можна використовувати для кібербезпеки та розслідувань. Основні напрямки включають:

- Аналіз доменів і IP-адрес: Визначення власників доменів, їхньої історії та пов’язаних IP-адрес.

- Виявлення серверів для атак: Ідентифікація серверів, що використовуються для фішингу, командно-контрольних центрів (C2) або розповсюдження шкідливого ПЗ.

- Аналіз DNS-записів: Відстеження конфігурації доменів і пов’язаних субдоменів.

- Цифрові сліди: Пошук інформації про осіб чи організації через їхню активність у мережі (соціальні мережі, форуми, витоки даних).

- Моніторинг вразливостей: Виявлення незахищених пристроїв чи систем, підключених до мережі.

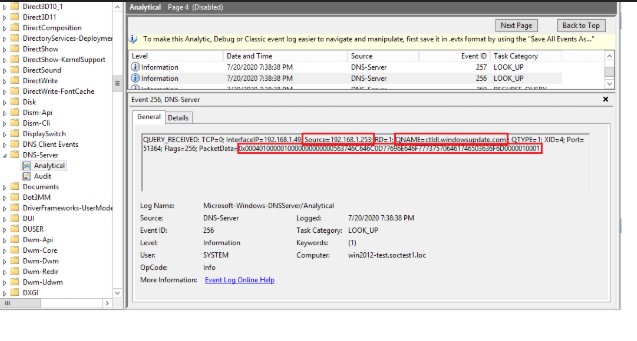

Інструменти Кібер-OSINT для аналізу DNS-записів і доменів.

Методи Кібер-OSINT

Для збору та аналізу даних у Кібер-OSINT застосовуються різноманітні методи, які поєднують ручну роботу та автоматизовані інструменти:

- WHOIS-пошук: Аналіз даних про власників доменів, їхні контакти та історію реєстрації.

- DNS-аналіз: Використання інструментів для перевірки DNS-записів, таких як A, MX, CNAME, для виявлення пов’язаних серверів.

- Сканування мережі: Пошук відкритих портів, служб і пристроїв за допомогою інструментів, таких як Shodan чи Censys.

- Аналіз витоків даних: Пошук інформації в базах даних, таких як Have I Been Pwned, для виявлення скомпрометованих облікових записів.

- Моніторинг соціальних мереж і форумів: Відстеження активності зловмисників на платформах, таких як Telegram або даркнет-форуми.

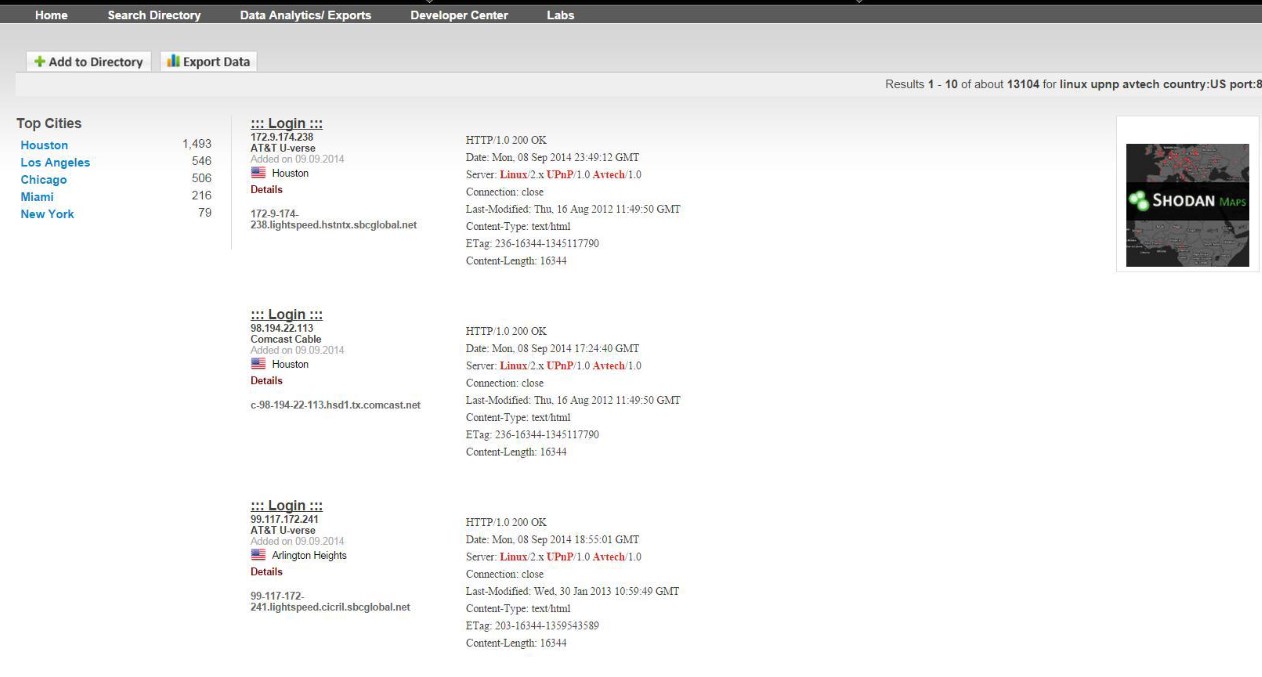

Shodan для пошуку підключених пристроїв і серверів у кіберпросторі.

Приклади застосування Кібер-OSINT

Кібер-OSINT успішно застосовується в різних сценаріях. Ось кілька реальних прикладів:

- Виявлення серверів для фішингових атак: У 2024 році аналітики використовували Shodan і WHOIS для ідентифікації серверів, що хостили фішингові сайти, які імітували банківські портали. Аналіз DNS-записів допоміг відстежити пов’язані домени.

- Розслідування DDoS-атак: Кібер-OSINT-аналітики застосували Censys і Maltego для виявлення командно-контрольних серверів (C2), які керували ботнетами для DDoS-атак.

- Аналіз витоків даних: Використання інструментів, таких як Have I Been Pwned, допомогло виявити скомпрометовані облікові дані компаній, що зазнали атак програм-вимагачів.

- Моніторинг даркнету: OSINT-аналітики відстежували активність хакерських груп на форумах даркнету, використовуючи інструменти для збору даних із прихованих джерел.

Maltego для аналізу зв’язків між доменами, IP-адресами та особами.

Інструменти Кібер-OSINT

Для аналізу даних у Кібер-OSINT використовуються спеціалізовані інструменти, які полегшують обробку інформації:

- Shodan: Пошукова система для інтернету речей (IoT), що дозволяє знаходити підключені пристрої, сервери та вразливості.

- Censys: Аналог Shodan, який надає дані про IP-адреси, порти, протоколи та сертифікати.

- Maltego: Інструмент для створення графів зв’язків між доменами, IP-адресами, особами та організаціями.

- WHOIS Lookup: Сервіси, такі як DomainTools або WhoisXMLAPI, для аналізу даних про домени та їхніх власників.

- Have I Been Pwned: База даних для перевірки скомпрометованих облікових записів і витоків даних.

- SpiderFoot: Автоматизований інструмент для збору даних із відкритих джерел, включаючи домени, IP і соціальні мережі.

Censys для пошуку мережевих пристроїв і аналізу вразливостей.

Виклики та етичні аспекти

Робота з Кібер-OSINT пов’язана з певними викликами. По-перше, аналіз мережевих даних вимагає технічних знань, таких як розуміння протоколів і мережевої архітектури. По-друге, інструменти, такі як Shodan, можуть бути використані для неетичних цілей, наприклад, пошуку вразливостей для кібератак. Етичні аспекти включають необхідність поважати приватність і уникати використання даних для шкоди особам чи організаціям. Аналітики повинні перевіряти достовірність джерел і діяти в межах закону, щоб уникнути зловживань.

Кібер-OSINT є незамінним інструментом у боротьбі з кіберзагрозами у 2025 році. Аналіз доменів, IP-адрес, DNS-записів і цифрових слідів дозволяє виявляти інфраструктуру зловмисників, запобігати атакам і розслідувати інциденти. Завдяки інструментам, таким як Shodan, Maltego і Censys, аналітики можуть швидко обробляти великі обсяги даних. Однак успіх залежить від технічної підготовки, відповідального використання інструментів і дотримання етичних стандартів.